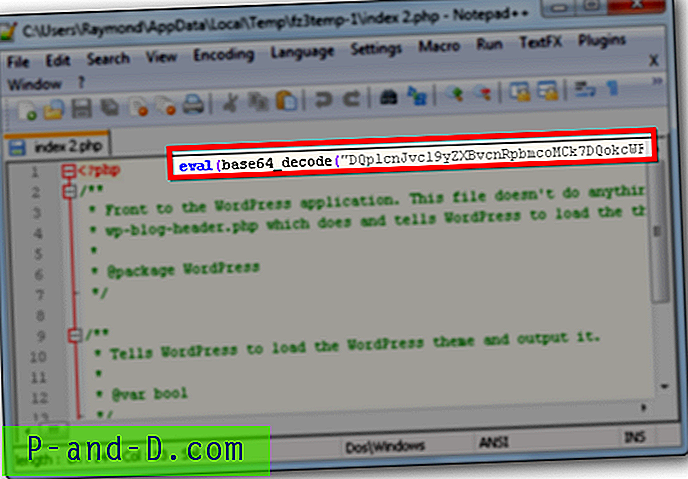

Det er mange grunner til at WordPress er et av de mest brukte innholdsstyringssystemene (CMS) i dag. Det er enkelt å installere og vedlikeholde, veldig brukervennlig og inneholder mange gratis temaer og plugins som kan installeres med noen få museklikk. Imidlertid er det også utsatt for å bli hacket hvis nettstedet ditt kjører en utdatert versjon av WordPress eller plugin. For omtrent ett år siden har det blitt funnet en sårbarhet i det populære TimThumb PHP-skriptet som brukes mye til å endre størrelsen på bilder automatisk. Hackerne fikk tilgang til mange nettsteder som kjører WordPress med TimThumb og infiserte alle PHP-filer med eval (base64_decode code for å omdirigere alle besøkende som kommer fra søkemotor til nettsteder etter eget valg.

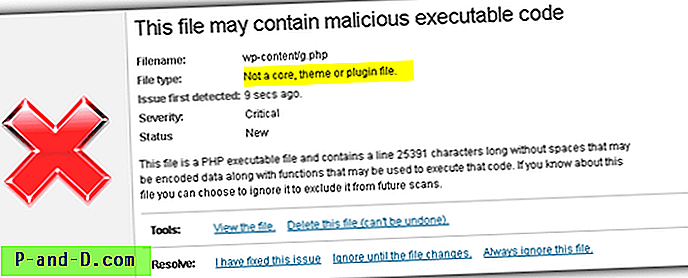

Du kan enkelt rydde opp i den ondsinnede gzinflate / eval (base64_decode-koder fra alle PHP-filer ved å bruke dette renere skriptet for å få tilbake trafikken fra søkemotoren, men det er dessverre ikke nok å bruke skriptet alene. Du kan legge merke til at nettstedet ditt blir hacket igjen og igjen, selv om du har oppdatert til den nyeste versjonen av TimThumb fordi hackeren allerede har plantet noen få bakdører. Den eneste måten å forhindre at nettstedet ditt stadig blir hacket, er å finne bakdøren og fjerne den fra serveren din. Bakdøren kan enten være en uavhengig fil av seg selv eller bare et stykke kode som er innebygd i en legitim PHP-fil. Jeg har prøvd et par sikkerhetsplugins for WordPress og funnet ut at Wordfence- plugin for WordPress er en av de beste der ute fordi den er i stand til å sjekke integriteten til WordPress-kjerne, plugins og temafiler. Hvis filene ser ut til å være forskjellige fra de opprinnelige versjonene, vil de vises i skanneresultatene, og du kan se hvordan filene har endret seg. Annet enn det, kan Wordfence også fortelle om det er noen ukjente mistenkelige filer som ligger i WordPress-installasjonskatalogen.

Vær oppmerksom på at gratisversjonen av Wordfence bare skanner WordPress kjernefiler. Hvis du vil skanne tema- og plugin-filer, må du abonnere minst Pro-medlemskapet som koster $ 17, 95 per år. Selv om Pro-medlemskapet bare gir deg 1 premium API-nøkkel, kan du faktisk bruke den til å skanne flere nettsteder om gangen etter å ha fullført skanningen ved å slette premiumnøkkelen og gjenskape en ny fra Manage Wordfence API Keys-området for å bruke den på en annen nettside.

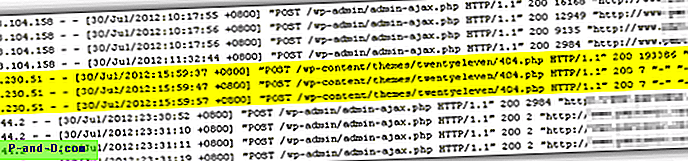

Etter å ha fjernet to bakdørsfiler funnet av Wordfence, ble alle WordPress-nettsteder som er vert under min delte hostingkonto, fortsatt smittet av den ondsinnede PHP-koden etter noen dager. Jeg ble veldig frustrert og bestemte meg for å sjekke Raw Access-loggene manuelt i cPanel manuelt, selv om jeg ikke er sikker på hva jeg leter etter. Rå tilgangsloggene inneholder tusenvis av linjer, og det er bare umulig å gå gjennom hver eneste linje for 6 nettsteder. Så jeg filtrerte litt, og loggfilene ble mye mindre. Se videoopplæringen nedenfor for hvordan du filtrerer linjer med Notepad ++.

Filtrering av rå tilgangslogger

1. Filtrer ut GET-forespørsler. I utgangspunktet er GET-forespørslene bare for å hente inn data, og de kan ikke gjøre noen skade. Dette filteret skal redusere loggfilene med 80%.

2. Filtrer ut POST-forespørsler for wp-cron.php som etterspørres av nettstedet ditt. Det ser ut som eksemplet nedenfor:

111.222.333.444 - - [25 / Jul / 2012: 01: 42: 14 +0800] “POST /wp-cron.php?doing_wp_cron=1343151734.5347619056701660156250 HTTP / 1.0” 200 - “-” “WordPress / 3.4.1; http://www.yourwebsite.com”

3. Fortsett å filtrere sikre POST-forespørsler for å redusere loggfilstørrelsen ytterligere for enklere analyse.

Når jeg analyserte loggfilene, så jeg en mistenkelig forespørsel der en russisk IP-adresse uten en henvisning og brukeragentinformasjon oppga en POST-forespørsel hvert 10. sekund på 404.php-fil i 3 ganger.

Jeg sammenlignet temafilen 404.php med den opprinnelige versjonen og la merke til en ekstra kodelinje øverst i filen.

Jeg kontaktet Wordfence-støtte og fikk bekreftelse fra Mark Maunder om at dette koden er skadelig og at de har oppdatert Wordfence for å oppdage dette. Etter å ha fjernet denne bakdøren, forble alle 6 wordpress nettsteder som er vert under den samme hostingkontoen, rene i flere uker uten å bli hacket. Som du kan se, mangler bare en bakdør kan føre til at hele WordPress-nettstedet ditt under den samme hostingkontoen blir hacket, og det er veldig viktig å sørge for at hver enkelt bakdør blir fjernet.

Selv om Wordfence ikke klarte å rydde opp i alle bakdører på nettstedene som er vert under hostingkontoen min, tror jeg fortsatt at det er en av de beste WordPress-sikkerhetspluginene fordi den gjør mye mer enn bare å sjekke integriteten til WordPress-filer. Wordfence oppdateres veldig ofte, og de gir virkelig god støtte.

Viktig merknad : Forsikre deg om at du endrer passordet ditt som inkluderer WordPress-brukerkontoer, FTP, cPanel og database etter å ha ryddet opp i bakdøren. Husk også å holde plugins, temaer og WordPress-versjon oppdatert.